Il ransomware rappresenta la minaccia più grande alla sicurezza informatica e, durante la pandemia, il numero di attacchi è aumentato drammaticamente. Nel 2020, la situazione è stata dominata dal programma malware Emotet: esso permette al malware di propagarsi a cascata all'interno di una rete, infettando gradualmente tutti i sistemi esistenti e poi criptando i dati ed estorcendo un riscatto. Una delle misure di protezione contro questa minaccia è la segmentazione della rete: l'utilizzo di gateway IoT è l’ideale per una separazione veloce ed efficiente delle reti, perché perché possono proteggerne i diversi segmenti senza tuttavia modificarne la struttura complessiva. Inoltre, i gateway moderni sono dotati di funzioni di sicurezza all’avanguardia che difendono da più tipologie di minacce.

Rafforzare la difesa digitale: suggerimenti per una maggiore sicurezza IT nel 2021

Anche quest'anno i rischi informatici continueranno a plasmare la vita quotidiana delle imprese. Ecco alcune misure con cui le aziende possono rafforzare le loro difese digitali.

Per le aziende di tutto il mondo il 2020 è stato un anno di forte spinta alla digitalizzazione, ma, allo stesso tempo, ha fatto emergere l’agilità con cui i cyber criminali reagiscono ai temi e alle tendenze attuali. Quest'anno, il Covid-19 e i rischi informatici che ne derivano continueranno a plasmare la vita quotidiana delle imprese. Osservando le seguenti misure, le aziende possono rafforzare le loro difese digitali:

1. Segmentazione della rete

2. Autorizzazione sicura

L'avanzare della digitalizzazione e un maggior numero di dipendenti in smart working stanno causando una crescente frammentazione delle realtà IT delle aziende: sempre più dispositivi e utenti esterni richiedono un accesso stabile alle risorse aziendali. Gli amministratori IT hanno quindi bisogno di uno strumento centrale attraverso il quale gestire tutti gli accessi, che permetta loro di concedere e revocare diritti e permessi granulari per singoli utenti o gruppi di utenti in tempo reale. Inoltre, è utile stabilire criteri che definiscano da dove e quando l'accesso è permesso: per esempio, si può decidere di consentire il raggiungimento delle risorse solamente durante l’orario di lavoro e dall'ufficio, o dalla postazione di lavoro dell'impiegato; oppure, si può impedire l'accesso da un Paese in cui l'azienda non ha una filiale.

3. Autenticazione a due fattori

Le password deboli rappresentano un altro grande rischio per la sicurezza: le combinazioni alfanumeriche semplici possono essere decifrate in pochi secondi con un attacco Brute Force. Soprattutto alla luce della nuova tendenza allo smart working, le aziende dovrebbero, quindi, fare un passo avanti e affidarsi all'autenticazione a due fattori per l'accesso remoto dei loro dipendenti: attivando questa procedura, si integra un altro fattore al processo di login e ciò rappresenta un'ulteriore barriera per i cyber criminali. L’autenticazione a due fattori più comune avviene attraverso il "componente di proprietà": l'utente deve, cioè, possedere un dispositivo specifico, come il suo smartphone, al quale viene inviata una password limitata nel tempo.

4. Sensibilizzazione dei dipendenti

Gli hacker fanno sempre più leva sui punti deboli degli esseri umani e riescono facilmente a inviare il loro malware via e-mail. Lo smart working, l'insicurezza e le disposizioni in costante evoluzione per combattere la pandemia rendono gli attacchi di phishing ancora più efficaci. Per esempio, vengono inviate mail che si suppone contengano informazioni importanti e, non appena il destinatario clicca su un link o un allegato inviato, un malware viene installato sul suo dispositivo. Anche gli attacchi di Social Engineering sono aumentati: in questo caso, i criminali informatici contattano i dipendenti presi di mira per ottenere informazioni sensibili o per convincerli a trasferire denaro. I lavoratori in smart working non hanno la possibilità di confrontarsi rapidamente con un collega e, quindi, sono ancora più facili da attaccare. Dunque, le aziende dovrebbero sensibilizzare i loro dipendenti ai vari rischi e preparare interventi appropriati.

5. Gestione della rete

Le reti stanno diventando sempre più complesse e grazie a strumenti di visualizzazione, gli amministratori possono averne una panoramica completa. La rappresentazione grafica rende facile capire quali sensori, dispositivi e persone all'interno della rete aziendale comunicano tra loro e con quali sistemi hanno contatti oltre i confini aziendali. Nelle reti monitorate, i comportamenti sospetti e le anomalie nella comunicazione possono essere rilevati rapidamente e ciò dà alle aziende l'opportunità di individuare gli attacchi informatici prima che si verifichino danni maggiori.

6. Business Continuity Management

Nessuna misura garantisce una protezione al 100% contro gli attacchi informatici. Le aziende devono essere consapevoli che anche prendendo precauzioni, c'è sempre un rischio residuo. Gli hacker sanno come sfruttare abilmente le vulnerabilità e le tendenze attuali a proprio vantaggio e sono spesso un passo avanti alle aziende. È quindi consigliabile sviluppare un piano di emergenza IT che garantisca continuità alle operazioni aziendali anche in caso di emergenza.

Endian Antivirus Powered by Bitdefender

Bitdefender è un leader globale della sicurezza informatica che protegge oltre 500 milioni di sistemi in più di 150 paesi. È uno dei marchi più popolari nel mercato dell'Antimalware e dal 2011 ha fornito un tasso di rilevamento quasi del 100%, come dimostrato da AV-Test e AV Comparatives.

Endian ottiene il Certificato IEC 62443

Endian è orgogliosa di annunciare che la Secure Digital Platform (Switchboard e 4i Edge X) acquisisce i certificati per 62443-3-3 (System Security) e 62443-4-2 (Component Security) a livello di security SL2. Questa certificazione attesta la capacità di Endian Secure Digital Platform di allineaersi o addirittura superare gli standard per la industrial e automation cybersecurity.

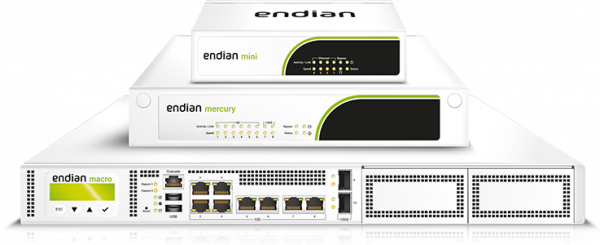

Dispositivo hardware UTM Endian

Una gamma completa di dispositivi ideati appositamente per integrare il nostro software UTM per le esigenze di sicurezza di qualsiasi cosa, dalle filiali agli stabilimenti industriali, fino alle reti più grandi.

4i Industrial IoT Security Gateways

La serie 4i Edge si distingue per i livelli di performance e le funzionalità hardware senza precedenti, per l’Industrial Internet Security e per il mercato di router industriali VPN.